Управление tpm. Пошаговое руководство по использованию служб TPM в ОС Windows Vista. Защита данных от кражи

Мы слегка познакомились с модулем TPM, когда знакомились с . Сегодня немного расширим наши познания о ней и поговорим о том, как им можно управлять.

Управление модулем TPM

Управление модулем TPM с помощью операционной системы заканчивается на его первоначальной настройке. Все вычисления чип TPM производит у себя, вне доступа операционной системы, что позволяет ей не бояться уязвимостей операционной системы. Единственным инструментом для управления модулем TPM в клиентских операционных системах Windows является консоль Управление TPM . Данную консоль можно вызвать из (tpm.msc ), либо найти его по адресу Панель управления — Шифрование диска BitLocker — Администрирование доверенного платформенного модуля . Кстати, ответ на вопрос «есть ли у меня модуль TPM» можно получить и в данной консоли. Если модуля нет, то Вы увидите надпись «Не удается найти совместимый доверенный платформенный модул ь». Ну а если он у Вас есть, то Вы можете включить, выключить данный модуль; сохранить информацию для восстановления TPM; удалить TPM; восстановить модуль TPM после блокировки и так далее.

На этом возможности по управлению модулем TPM с помощью операционной системы почти что заканчиваются. Дополнительным плюсом может выступить только то, что на некоторых компьютерах данных модуль можно включать/выключать и в BIOS компьютера.

Философы прошлого любили рассуждать о свободе. «Те, кто готов отдать свою свободу, чтобы приобрести недолговечную защиту от опасности, не заслуживают ни свободы, ни безопасности», - утверждал Бенджамин Франклин. «Человек не может быть то рабом, то свободным. Он или свободен - или его нет вообще», - категорично заявлял Жан-Поль Сартр. «Свобода есть осознанная необходимость», - приводили цитату Бенедикта Спинозы марксисты.

Что такое свобода? Важно ли человеку быть свободным, и готов ли он обменять свободу на безопасность? К размышлению на эту тему подтолкнул не замеченный широкой общественностью повод. Летом нынешнего года завершилось голосование Технического комитета JTC1 об утверждении, в предусмотренном процедурой PAS упрощенном порядке, новой версии стандарта ISO/IEC 11889:2015, которую представил консорциум Trusted Computing Group (TCG), основанный американскими компаниями AMD, Cisco, HP, IBM, Intel, Microsoft и Wave Systems. И 29 июня в Портленде (шт. Орегона) TCG объявил, что его стандарт Trusted Platform Module (TPM) 2.0 окончательно утвержден в качестве международного.

Преимущества TPM

TPM - это название спецификации, описывающей криптомодуль, в котором хранятся криптографические ключи для защиты информации. Можно сказать и проще: это модуль информационной безопасности, который может быть установлен в серверы, персональные компьютеры, сетевые и мобильные устройства. Он поддерживает удаленную аттестацию, обеспечивающую связь аппаратных и программных средств компьютера.

Модуль удобен для правообладателей, так как позволяет проверять лицензионность программных средств, контролировать незаконное копирование музыки, фильмов или компьютерных игр. Он однозначно определяет компьютер и позволяет аутентифицировать пользователя. При этом TPM дает возможность генерировать ключи, имеет функции хеширования, генерации случайных чисел.

Аппаратные возможности TPM весьма ограничены по мощности и не позволяют непосредственно шифровать большие объемы данных с высокой скоростью. Функцию массового шифрования файлов на дисках можно выполнять программой Windows Bitlocker. При этом используемые криптоключи сами шифруются с помощью TPM, что исключает вероятность их кражи.

Таким образом, TPM может в связке с Windows Bitlocker шифровать диск, защищать данные при потере или краже компьютера, ПО от модификации и поражения вирусами, а также банковские и почтовые программы.

Модуль способен подтвердить подлинность компьютера и даже его работоспособность ещё до получения доступа в сеть. В целом он существенно повышает безопасность пользователей, особенно тех, кто мало разбирается в вопросах ИБ и не может решить их самостоятельно.

Действительно, TPM вещь важная и полезная. Существенно повышающая безопасность пользователя. Но возникает вопрос цены безопасности. Если человек устанавливает веб-камеру у себя в доме, он повышает безопасность своего жилья. Он может все время удаленно контролировать квартиру и вызвать полицию в случае появления воров. Но если у него перехватят возможность управления веб-камерой, то из устройства обеспечения безопасности она может превратиться в устройство слежки. Собранная информация о человеке - соответственно в средство контроля и управления. А в камеру, правда, скорей в тюремную, превращается сама его квартира.

Позиция Германии

Результат голосования Технического комитета ISO/IEC JTC1 был предсказуемым. Против проголосовала только Германия. Россия воздержалась, впрочем, ее голос «против» все равно ничего бы уже не решил. Большинство поддержало позицию американцев. Не помогла и беспрецедентная акция - рассылка членам комитета закрытого письма от официальных представителей федерального министерства внутренних дел и федерального министерства экономики и энергетики ФРГ с просьбой «похоронить» проект. Информация об этом документе просочилась в немецкую печать и наделала много шума.

На государственном уровне наличие такого письма было опровергнуто немецкими властями, впрочем, чего еще в таком случае можно ожидать от официальной власти. В тексте немецкого письма, имеющегося в распоряжении редакции и в подлинности которого у нас нет оснований сомневаться, написано, что «...представленные в проекте стандарта спецификации недостаточно проработаны для принятия решения; в частности, в результате тщательного рассмотрения вопроса у нас есть основания полагать, что их реализация может значительно ухудшить возможность управления защищаемой ИКТ-системой, а также потенциально приводить к ситуациям полного блокирования работы системы, осуществляемого в интересах некоторых производителей средств вычислительной техники. Помимо этого мы считаем, что потенциальное влияние предложенных спецификаций на уровень обеспечения конфиденциальности персональных данных и безопасности ИТ может оказаться весьма проблематичным, и опасаемся того, что это войдёт в противоречие с соответствующими нормами законодательства Германии».

При этом немецкие ИБ-специалисты не выступали против TPM в принципе. Их устраивал предыдущий стандарт TPM 1.2, при котором пользователь оставлял за собой полный контроль за своей платформой. Модуль TPM можно было просто отключить. В стандарте TPM 2.0 это уже не получится.

Кроме того, у них вызывал опасение сам подход к разработке стандарта, в котором участвовали только американские компании. Журналисты Zeit сообщили, что немецкое правительство пыталось принять участие в разработке TPM 2.0, однако получило отказ. Они же указали на активное сотрудничество разработчиков стандарта с АНБ США и привели оценки безопасности TPM 2.0 со стороны независимых экспертов. Издание предупредило, что TPM можно рассматривать как бэкдор и есть большая вероятность, что доступ к криптографическим ключам имеет АНБ.

Форточки и окна

Экспертов немецкого федерального ведомства по безопасности в информационных технологиях (BSI) настораживало, что с переходом на спецификацию TPM 2.0 этот стандарт становится обязательным для всех устройств под Windows 8.1 и выше, причем данная функция не подлежит дезактивации.

Фактически компьютер с TPM 2.0 нельзя рассматривать как устройство, находящееся под полным контролем пользователя. Были высказаны опасения, что Windows 8 с TPM 2.0 может позволять Microsoft управлять компьютером удаленно через встроенный черный ход.

Китайские эксперты также читали о немецком предупреждении. Они исследовали проблему, разобрались в деталях и приняли решение. В мае 2014 г. китайское правительственное агентство Синьхуа сообщило о запрете установки Windows 8 на правительственные компьютеры. А это скорее всего компьютеры, принадлежащие не только государству, но и тем структурам, которые государством контролируются, - крупнейшим банкам, предприятиям сферы ИБ, телекома, а также и другим компаниям, желающим следовать рекомендациям своего правительства.

В другом внутреннем документе BSI, полученном немецким изданием, говорится: «Windows 7 может управляться безопасно до 2020 г. После этого для администрирования ИТ-систем должны быть найдены другие решения». А на сайте BSI прямо написано, что механизм работы Windows 8 с TPM 2.0 «может быть использован для диверсий со стороны третьих лиц» и что специалисты считают недопустимым применение новой версии TPM правительственными организациями и объектами критически важной инфраструктуры. Так что, похоже, немцы и китайцы не будут спешить обновлять Windows 7 в госсекторе даже до Windows 8.

Позиция России

Чтобы узнать позицию России, мы обратились к экспертам - членам Технического комитета ISO/IEC JTC1, российским компаниям «Аквариус» и «Крафтвэй» и к компании Microsoft с просьбой прокомментировать серьезность опасений Германии и Китая относительно нового стандарта.

К сожалению, эксперты или проигнорировали наши вопросы, или заявили, что отказываются на них отвечать. Единственный специалист, согласившийся на интервью, - независимый эксперт по кибербезопасности в автоматизированных системах управления Вадим Подольный .

Чем хорош и чем опасен TPM?

TPM, будь то наиболее распространенный сейчас TPM 1.2 или внедряемый TPM 2.0, это технологический стандарт, продвигаемый крупными американскими компаниями. По сути TPM - это отдельный модуль, который интегрируется в компьютеры.

Сейчас у нас кроме ПК, серверов, терминалов, сетевых маршрутизаторов появилось еще много новых компонентов, подключенных к сети. Это контроллеры для промышленной автоматизации, устройства Интернета вещей, устройства, которые отвечают за здоровье человека, - кардиостимуляторы, глюкометры, встроенные в часах... Вследствие вмешательства хакера они могут ложно сработать или, наоборот, ложно не сработать. Модули доверия TPM решают важную задачу - доверия к данным, доверия к системе, подтверждая, что она сработает корректно.

Идея TPM правильная. Должны быть стандартные модули, которые обеспечивают юридическую значимость информации. Сама концепция такова: сделать модуль, который сложно сделать хакерам и сделать который может только крупное государство. Это как купюра, как метод защиты денег. В этом нет ничего плохого.

Вопрос в другом. В Windows 7 была иконка «Мой компьютер». В Windows 10 она называется «Этот компьютер». Это уже не ваш компьютер. Нам навязывают технологии, которые будут обеспечивать нашу безопасность вне зависимости от того, хотим мы этого или нет. Вроде как государство вводит сухой закон и говорит, что теперь вы не будете пьянствовать, так как обществу нужны здоровые солдаты. Так и тут.

Если ваш компьютер захватывают, значит, он кому-то для чего-то нужен. Возможно, чтобы за вами следить. Если вы не можете отключить этот функционал, то это не средство защиты. Это пассивное средство нападения. Сбор информации - это поиск точки для нападения. Microsoft отбирает у вас компьютер за ваши же деньги. Она продает вам свою операционную систему и забирает у вас контроль.

Можно ли проверить, есть в TPM-модуле бэкдор или нет?

Можно проанализировать стандарт. Но когда к вам приходит компьютер, в чью материнскую плату впаян модуль TPM, произведенный не на предприятии, которое вы контролируете, - вы не знаете, что там внутри. Туда могут добавить что угодно.

Но добавить закладку можно и в любой процессор или контроллер?

Да, конечно. И подход должен быть таким же. В военных системах регуляторы никогда не разрешат применять чип, сделанный неизвестно кем, пусть даже по открытому стандарту. Поэтому у нас появляются процессоры «Байкал» и «Эльбрус». Инженерных сил России достаточно, чтобы спроектировать свой TPM. Пока мы не можем сделать его на наших заводах. Как и процессор. Но мы можем спроектировать, а потом проверить - сделали ли нам так, как нам было нужно, или туда что-то добавили. Такой механизм уже позволит использовать TPM.

А что нам делать сейчас, когда своего TPM у нас нет?

Используемые повсеместно аналоги TPM, во многом выполняющие его роль, - это аппаратные модули доверенной загрузки. Они используются даже сейчас, когда на материнских платах появились TPM.

Появилась также и возможность модифицирования BIOS, появилась технология UEFI, стандарт, который позволяет создавать модули доверенной загрузки программно. Фактически в них можно разместить программы, эмулирующие работу TPM, что и делается во многих разработках. Например, в операционной системе seOS, сертифицированной ФСБ.

А что насчет российского модуля TPM?

У нас и сейчас в России есть компании, которые для своих проектов заказывают материнские платы. Например, «Аквариус», «Крафтвэй», «Т-Платформы», МЦСТ и другие. Каждая из них вполне в состоянии спроектировать свой модуль TPM. И он наверняка будет создан в ближайшее время, с поддержкой отечественных ГОСТированных криптографических алгоритмов. А это важно не только для оборонных предприятий, но и для широкого круга потребителей, обязанных выполнять положения закона 152-ФЗ «О персональных данных».

А почему против стандарта TPM 2.0 так резко выступили немцы?

Очень просто. Они хотят защищать свои данные и технологии от США. Помните, как появился SUSE Linux? Это произошло после того, как выяснилось, что при передаче документов из одного департамента Бундесвера в другой информация сначала оказывалась в АНБ. Тогда в Германии была создана SUSE Linux и ведомство было переведено на работу с этой ОС.

В Linux начиная с ядра 3.2 тоже анонсирована поддержка TPM 2.0. Но ее можно отключить. А в ОС Windows выше восьмёрки нельзя. Windows очень удобная операционная система для пользователя. Она замечательно продумана. Десятки тысяч программистов работают над тем, чтобы пользователям было удобно и комфортно. Но любое изменение, которое принудительно навязывают, говоря, что это для вашей безопасности, напрягает. И специалистов, и должностных лиц, и правительства.

Чтобы не бояться TPM, нужно заняться специальными исследованиями, провести проверку и выяснить, есть там что-нибудь опасное или нет. Это вполне стандартная процедура. Иногда она исполняется с выездом на производство. Это нормальная практика, когда представители страны приезжают в страну производителя и какое-то время сидят на производстве, разбираются в процессах.

А кто этим будет заниматься?

Это может быть интересно крупным коммерческим компаниям. Я думаю, какие-то исследовательские работы в таком формате уже идут. А государству это сразу не интересно, так как там нет нашей криптографии, поэтому для оборонных отраслей существующие модули не годятся.

А можно ли использовать компьютеры с TPM в госорганах?

Вопрос использования TPM в госорганах довольно сложен. Думаю, что в следующих редакциях TPM уже появится возможность подмены криптоалгоритмов. Можно уже сейчас заново прошить BIOS и добавить свои компоненты. Так будет и в TPM. Что касается текущего использования в госсекторе - об этом говорить рано. Но заниматься исследованием возможности собственной реализации стандарта нужно. А также необходимо участвовать в разработке следующей его версии. Чтобы иметь возможность зашивать нашу криптографию в чужой TPM.

... В целом позиция понятная. TPM - новый уровень в обеспечении безопасности. Государство как-нибудь решит вопрос в оборонке, а остальные будут пользоваться тем, что есть. В большинстве случаев от диких хакеров TPM защитит (в тех вопросах защиты, которые обеспечивает TPM), а от внимания Большого брата все равно никуда не денешься.

Сам консорциум, который стартовал как чисто американский проект, расширяется. В настоящий момент в составе TCG числятся 11 членов в статусе Promoter (AMD, Cisco, Fujitsu, HP, IBM, Infenion, Intel, Juniper, Lenovo, Microsoft и Wave Systems) и 74 члена в статусе Contributor. В этих списках появились японские и китайские компании. Но российских представителей там по-прежнему нет.

Свобода или безопасность? Времена экзистенциалистов Сартра и Камю, которые выбирали «дороги свободы» и изучали свободного человека, стоящего на грани «ничто», ушли в прошлое вместе с прошедшим веком. Большинство людей выбрало безопасность. И сейчас спорит лишь о длине поводка. Так что для массового пользователя проблемы TPM не существует. Но вот государству должен быть не безразличен вопрос, на чьем поводке находятся его госструктуры. Да и его граждане тоже.

Хелловичик всем Сегодня речь пойдет об Trusted Platform Module, узнаем что это дичь. Немного сложно, но понял что Trusted Platform Module (TPM) — модуль, который располагается на материнской плате и хранит в себе криптографические ключи для защиты информации. Есть версия 1.0, и более продвинутая современная 2.0

Еще есть версия TPM 1.2, она была выпущена 3 марта в 2011 году. То есть можно сделать вывод, что технология не такая уж и новая, а как бы уже давно существует

Как я понимаю, то Trusted Platform Module применяется в алгоритмах шифрования, делая их еще безопаснее.

Фишка в том что модуль TPM может помочь зашифровать ну и расшифровать. Но вот чтобы расшифровать, то нужны криптографические ключи. А эти ключики хранятся в самом чипе. Вот такая сложная технология

Ага! Еще есть такое — модуль способен не только создавать ключи эти, но и привязывать их к оборудованию. Понимаете? И расшифровать можно только если конфигурация компа, которая была при зашифровке, совпадает с той которая сейчас.. короч серьезно

Также чип принимает участие в работе технологии BitLocker Drive Encryption (шифрование содержимого дисков ПК).

Вот нашел странную картинку.. тут упоминается TPM, но причем тут кухонная плита понять сложно:

Что это все значит и кто за этим стоит?

Внешний вид чипа

Вот его величество сам чип TPM (отдельно, не на материнке):

Хм, интересно, а возможно ли купить новый.. и заменить? Ну например если старый поломался там, сгорел… и смотря на эту картинку, кажется что купить таки можно:

Ну что я могу тут сказать? Круто в общем Но если новый купить чип, то можно будет ли расшифровать данные, которые были зашифрованы старым чипом? А вот это уже вопрос нереально серьезный!

Вот собственно чип на материнской плате:

Судя по внешнему виду и конструкции — заменить его реально в домашних условиях так бы сказать

Опция в биосе TPM Device

Ну а вот сама и опция Trusted Platform Module в биосе — можно включить (Enabled) или выключить (Disabled):

Может быть название и TPM Device или.. TPM Embedded Security (сори за качество господа):

Еще в биосе может присутствовать опция Discrete TPM FW Switch (раздел Security):

Выяснил, Discrete TPM FW Switch — управление дискретным чипом. Дискретный, то есть это тот чип что можно поменять, снимаемый так бы сказать. Тут мысль меня посетила — а на материнке могут присутствовать два чипа TPM? Интегрированный и дискретный? И вот управление ими происходит в биосе.. не знаю короч..

Еще пример — опции TPM SUPPORT, TPM State, Pending TPM operation:

Вывод — опции зависят от материнки. Если чип TPM включен в биосе, тогда у вас в диспетчере устройств (чтобы запустить — Win + R > devmgmt.msc) будет такое устройство в разделе Security devices:

Как видите напротив устройства указывается версия — выше на картинке устаревшая 1.2, а у вас может быть современная 2.0 (зависит от года выпуска материнки). Так, стопачки! Если версия чипа устаревшая, то возможно заменить старый чип на новый реально? Просто мысли, однако думаю что замена вполне себе реальна..

Еще в разделе System devices может быть Infineon Trusted Platform Module:

Некоторые выводы и мои мысли по поводу Trusted Platform Module

Напишу все что я думаю об этом всем, окей? Смотрите:

Настройки Trusted Platform Module

Чисто случайно узнал, что оказывается в Windows есть настройки Trusted Platform Module, а то даже и не знал! Как открыть настройки? Зажимаете кнопки Win + R, далее вставляете командушку:

У себя открыл и тут опачки, у меня пишет что Не удается найти совместимый доверенный платформенный модуль:

Вот блина, попадос конкретный Я просто думал что модуль.. нет, ну наверно модуль то у меня есть! Но он в биосе видимо не включен. Ну и ладненько.. А вы посмотрите у себя, у вас там что будет? ну настройки будут? Гляньте, окей?

И еще — там в настройках можно очистить данные TPM. Я надеюсь вы понимаете что этого делать не нужно, если вы не шарите в этом. Иди знай что за данные там. А может у вас что-то зашифровано на ПК и если очистите данные, то потом не сможете расшифровать. В общем — я вас предупредил

Для нормальный работы TPM нужно чтобы было в виндовсе установлено специальное обновление. Оно как бы способно установится автоматически. А если нет — то нужно скачать с сайта производителя вашей материнки. Тут просто под обновлением как я понимаю имеется ввиду драйвер TPM, ведь виндовс и дрова ставить умеет, подтягивая их с интернета..

Вот и все. Удачи вам и терпения, до новых встреч господа!

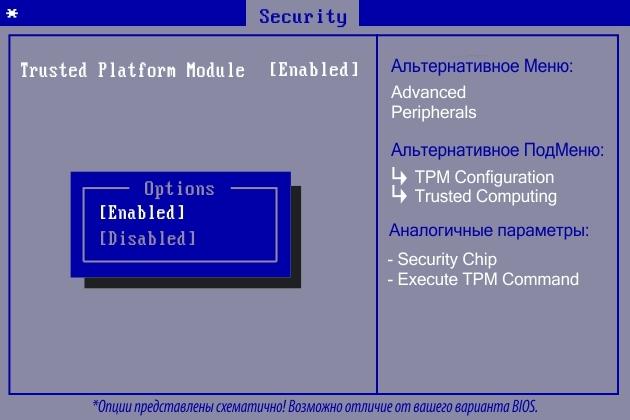

04.11.2018Другие идентичные названия опции: Security Chip, Execute TPM Command.

В число опций BIOS, предназначенных для защиты информации компьютера, входит опция Trusted Platform Module. Она позволяет включить поддержку одноименного аппаратно-программного комплекса защиты информации. Пользователь может выбрать всего два варианта значений опции – Enabled (Включено) и Disabled (Выключено).

Вряд ли найдется такой пользователь, которого бы совершенно не волновала проблема защиты конфиденциальной информации, расположенной на его компьютере. В коммерческой и промышленной сфере на решение этой проблемы тратятся огромные средства, но до сих пор эффективного и при этом недорогого средства, позволяющего защитить компьютерные данные, так и не было найдено.

Система Trusted Platform Module является одной из попыток удовлетворить насущную потребность в подобной технологии. Хотя она и не является панацеей, тем не менее, она способна значительно повысить степень защиты информации как на уровне компьютерных сетей, так и на уровне отдельных компьютеров и прочих устройств, содержащих важные данные.

Trusted Platform Module (TPM, доверенный платформенный модуль) – это программно-аппаратный комплекс для защиты информации. Комплекс может устанавливаться на любые компьютеры и даже на отдельные накопители и мобильные устройства, такие как смартфоны. Чаще всего комплексом TPM оснащаются ноутбуки. Что немаловажно, компьютерные системы, оснащенные аппаратными модулями TPM, стоят не намного дороже, чем аналогичные по характеристикам системы, не оснащенные TPM.

Основные свойства данных, которые призвана обеспечить технология TPM:

- Защита

- Целостность

- Безопасность

- Авторство

Стандарт TPM был разработан рядом известных производителей программного и аппаратного обеспечения, в число которых входят Microsoft, HP, Intel, IBM. Впоследствии к их числу присоединились такие компании, как Sun, AMD, Sony и Verisign.

Использование TPM позволяет предотвратить взлом компьютера и утечку важной информации, заражение его троянскими программами и вирусами, сохранить целостность лицензионного программного обеспечения, обеспечить защиту сетевого трафика. Система TPM может гарантировать защиту ПО от модификации, а также защиту данных от копирования.

Накопители, поддерживающие систему TPM, способны осуществлять аппаратное шифрование данных, что обеспечивает защиту конфиденциальной информации. При авторизации пользователя в системе TPM могут использоваться различные методы, в том числе и биометрические, такие, как сканирование отпечатков пальцев.

Спецификация TPM позволяет использовать как полностью программную, так и аппаратно-программную реализацию технологии. На практике в большинстве случае используется второй вариант, как дающий наибольшую степень защиты.

Основой системы TPM является специальный чип, встроенный в материнскую плату. Этот чип, который часто называется криптографическим процессором или просто криптопроцессором, содержит необходимые для защиты информации программные и аппаратные средства. Его назначение – хранить и генерировать ключи, производить ассиметричное шифрование и хэширование данных. Микросхемы криптопроцессоров на сегодняшний день изготавливаются многими производителями и установлены на миллионах компьютеров.

При загрузке компьютера с установленной системой TPM при помощи криптопроцессора производится проверка на идентичность всех основных компонентов компьютера, как аппаратных, так и программных, таких, как BIOS и операционная система. В случае успеха подобной проверки компьютер считается работающим в так называемом проверенном состоянии. В этом состоянии могут исполняться любые приложения, в том числе, и те, которые требуют защиты и сохранения конфиденциальности данных, а также может осуществляться доступ к зашифрованным данным.

На программном уровне для работы TPM необходима поддержка технологии со стороны операционной системы, а также наличие специального программного обеспечения. Технология Trusted Platform Module поддерживается большинством современных операционных систем линейки Windows, начиная с Windows XP SP2, а также современными версиями Linux.

Опция Trusted Platform Module позволяет включить в BIOS поддержку данной технологии. Она доступна лишь в том случае, если материнская плата компьютера оснащена криптопроцессором-микросхемой TPM. Выбор значения Enabled позволяет пользователю включить эту микросхему, а значения Disabled – выключить.

Стоит ли включать?

Ответ на этот вопрос зависит от того, установлена ли у вас на компьютере система Trusted Platform Module. Если да, то систему стоит включить. Однако необходимо помнить, что использование системы не является панацеей и не всегда может заменить применение традиционных антивирусов, брандмауэров и прочих средств компьютерной безопасности.

Производители BIOS предлагают пользователю выбор, и вы всегда сможете выключить данную систему, если вы не нуждаетесь в ее помощи. Само собой, если ваш компьютер оснащен старой операционной системой, не поддерживающей TPM (Windows XP SP1 и более старые ОС), то включение ее также не имеет никакого смысла.

Trusted Platform Modules (доверяемые платформенные модули) представляют собой небольшие чипы, служащие для защиты данных и уже несколько лет используемые в компьютерах, консолях, смартфонах, планшетах и ресиверах. В настоящее время чипами TPM оснащен приблизительно миллиард устройств, причем 600 миллионов из них - это офисные ПК.

С 2001 года сторонники «теории заговора» стали рассматривать чипы в качестве инструмента контроля, позволяющего якобы ограничивать права пользователя: теоретически TPM-чипы можно применять, например, чтобы ограничить нелегальное копирование фильмов и музыки.Однако за последние 12 лет не было ни одного подобного случая. Более того, Windows использует подобный модуль для безопасной загрузки и шифрования данных жесткого диска посредством BitLocker. Таким образом, TPM обеспечивает преимущество в борьбе с вредоносным ПО и хищением данных.

Несмотря на все это, спецификация версии 2.0 привлекла к себе немало внимания, ведь теперь TPM-чипы запущены «по умолчанию» (раньше пользователю нужно было активировать их самостоятельно). По всей видимости, в скором времени будет сложно найти в продаже устройства без TPM 2.0, так как компания Microsoft соответствующим образом изменила критерии сертификации для Windows. Начиная с 2015 года стандарт TPM 2.0 является обязательным для всех, в противном случае производитель аппаратного обеспечения не получит подтверждение о пройденной сертификации.

TPM-менеджер в окне Панели управления Windows отображает статус и версию чипа TPM

TPM-чип гарантирует безопасность ОС

Самым эффективным способом защиты системы, исключающим возможность проникновения хакеров, является использование аппаратного чипа TPM. Он представляет собой небольшой «компьютер в компьютере»: доверяемый модуль с собственным процессором, оперативной памятью, накопителем и интерфейсом ввода/вывода.

Главной задачей TPM является предоставление в распоряжение операционной системы гарантированно безопасных служб. Например, чипы TPM хранят криптоключи, использующиеся для шифрования данных на жестком диске. Кроме того, модуль подтверждает идентичность всей платформы и проверяет систему на возможные вмешательства хакеров в работу аппаратных средств. На практике TPM в тандеме с UEFI Secure Boot обеспечивает пользователю полностью защищенный и безопасный процесс запуска операционной системы.

Этап, на котором загружается ПО стороннего разработчика (антивирусный сканер), Microsoft обозначает как Measured Boot. Для драйвера ELAM (Early Launch Anti-Malware, ранний запуск антивредоносной программы) от разработчиков антивирусного ПО Microsoft предоставляет свою подпись. Если же она отсутствует, UEFI прерывает процесс загрузки. Ядро проверяет антивирусную защиту при запуске. Если ELAM-драйвер проходит проверку, ядро признает действительными и остальные драйверы. Это исключает возможность того, что руткиты окажут влияние на процесс загрузки Windows и «воспользуются ситуацией», когда антивирусный сканер еще не активен.

Предыдущая спецификация TPM 1.2 использовала устаревшую технологию с внедренными в аппаратной части алгоритмами шифрования RSA-2048 и SHA-1 (последний считается как раз небезопасным). Вместо использования строго определенных алгоритмов в чипах TPM в версии 2.0 можно предусмотреть симметричные и асимметричные методы шифрования. Например, в настоящий момент доступны SHA-2, HMAC, ECC и AES. К тому же в TPM 2.0 путем обновления можно добавить поддержку новых криптоалгоритмов.

TPM-чипы генерируют ключи для BitLocker - системы шифрования в Windows

TPM-чипы генерируют ключи для BitLocker - системы шифрования в Windows Подход к использованию ключей также изменился. Если раньше в качестве фундамента для всех предлагаемых служб задействовались два фиксированных криптографических ключа, то TPM 2.0 работает с очень большими случайными числами - так называемыми начальными. При этом нужные ключи генерируются посредством математических функций с использованием начальных чисел в качестве исходных данных. TPM 2.0 предоставляет также возможность генерации ключей только для однократного использования.